Trong khi đó, tội phạm đang cố gắng đạt được mục tiêu của chúng bằng rất nhiều cách. Vì thế, các chuyên gia của Kaspersky đã phân tích các điểm dễ bị tấn công mà các DNVVN có thể gặp phải cần lưu ý.

Rò rỉ dữ liệu do nhân viên gây ra

Đây là việc làm ngoài ý muốn khi các nhân viên văn phòng thường sử dụng máy tính để làm việc. Trong quá trình xử lý công việc, tải tập tin hoặc giải trí, thậm chí ngay cả một cuộc trò chuyện đơn giản giữa các đồng nghiệp về những vấn đề không liên quan đến công việc cũng có thể gặp phải nhiều loại phần mềm độc hại khác nhau, bao gồm: Trojan, phần mềm gián điệp và backdoor, phần mềm quảng cáo…

Theo thống kê của Kaspersky, 35% người dùng phải đối mặt với các mối đe dọa dưới vỏ bọc nền tảng phát trực tuyến đã bị Trojan lây nhiễm. Nếu phần mềm độc hại đó xâm nhập vào một máy tính của công ty, những kẻ tấn công thậm chí có thể xâm nhập vào mạng công ty và tìm kiếm cũng như đánh cắp thông tin nhạy cảm, bao gồm cả bí mật phát triển kinh doanh và dữ liệu cá nhân của nhân viên.

Tấn công mạng phân tán

Đây thường được gọi là tấn công từ chối dịch vụ phân tán (DDoS). Kiểu tấn công này tận dụng các giới hạn dung lượng cụ thể áp dụng cho bất kỳ tài nguyên mạng nào, chẳng hạn cuộc tấn công DDoS sẽ gửi nhiều yêu cầu đến tài nguyên web bị tấn công với mục đích vượt quá khả năng xử lý nhiều yêu cầu của trang web và ngăn trang web hoạt động bình thường.

Những kẻ tấn công sử dụng các nguồn khác nhau để thực hiện các hành vi đối với các tổ chức như ngân hàng, truyền thông hoặc nhà bán lẻ. Những tổ chức này đều thường xuyên bị ảnh hưởng bởi các cuộc tấn công DDoS.

Tấn công thông qua chuỗi cung ứng

Có nghĩa là một dịch vụ hoặc chương trình doanh nghiệp đã sử dụng trong một thời gian đã trở nên độc hại. Đây là những cuộc tấn công được thực hiện thông qua các nhà cung cấp của công ty, ví dụ như các tổ chức tài chính, đối tác hậu cần hoặc thậm chí là dịch vụ giao đồ ăn.

Ví dụ, những kẻ tấn công đã sử dụng ExPetr (còn được biết đến như NotPetya) để xâm phạm hệ thống cập nhật tự động của phần mềm kế toán có tên M.E.Doc, buộc phần mềm này phải cung cấp phần mềm tống tiền cho tất cả khách hàng. Kết quả là ExPetr đã gây ra thiệt hại hàng triệu USD, ảnh hưởng đến cả các công ty lớn và doanh nghiệp nhỏ.

Hay có thể nói đến CCleaner, một trong những chương trình nổi tiếng nhất để dọn dẹp hệ thống. Nó được sử dụng rộng rãi bởi cả người dùng gia đình và quản trị viên hệ thống. Tại một số thời điểm, những kẻ tấn công đã xâm phạm môi trường biên soạn của nhà phát triển chương trình, trang bị cho một số phiên bản một backdoor. Trong một tháng, các phiên bản bị xâm nhập này đã được phân phối từ các trang web chính thức của công ty và được tải xuống 2,27 triệu lần và ít nhất 1,65 triệu bản sao của phần mềm độc hại đã cố gắng liên lạc với máy chủ của bọn tội phạm.

Phần mềm độc hại

Nếu doanh nghiệp tải xuống các tệp bất hợp pháp, hãy đảm bảo rằng chúng không gây hại cho doanhnghiệp. Tuy nhiên, điều đáng nói là hơn một phần tư DNVVN chọn sử dụng phần mềm vi phạm bản quyền hoặc không có giấy phép để cắt giảm chi phí. Các loại phần mềm đó có thể bao gồm một số tệp độc hại hoặc không mong muốn có thể khai thác máy tính và mạng của công ty.

Ngoài ra, chủ sở hữu doanh nghiệp phải biết về các nhà môi giới truy cập vì các nhóm đó sẽ gây hại cho DNVVN theo nhiều cách khác nhau vào năm 2023. Khách hàng truy cập bất hợp pháp của họ bao gồm khách hàng khai thác tiền điện tử, kẻ đánh cắp mật khẩu ngân hàng, ransomware, kẻ đánh cắp cookie và phần mềm độc hại có vấn đề khác.

Một trong những ví dụ là Emotet, phần mềm độc hại đánh cắp thông tin đăng nhập ngân hàng và nhắm mục tiêu vào các tổ chức trên khắp thế. Một nhóm khác nhắm đến các DNVVN là DeathStalker, nổi tiếng nhất với các cuộc tấn công vào các đối tượng hợp pháp, tài chính và du lịch. Mục tiêu chính của nhóm dựa vào việc đánh cắp thông tin bí mật liên quan đến tranh chấp pháp lý liên quan đến VIP và tài sản tài chính lớn, thông tin tình báo kinh doanh mang tính cạnh tranh cũng như hiểu biết sâu sắc về sáp nhập và mua lại.

Tấn công phi kỹ thuật

Kể từ khi đại dịch COVID-19 bắt đầu, nhiều công ty đã chuyển phần lớn quy trình làm việc của họ sang trực tuyến và học cách sử dụng các công cụ cộng tác mới. Đặc biệt, bộ Office 365 của Microsoft đã được sử dụng nhiều hơn. Vì thế, không có gì ngạc nhiên khi những kẻ lừa đảo ngày càng nhắm mục tiêu vào các tài khoản của người dùng phần mềm này. Cụ thể, bọn chúng đã sử dụng đủ mọi thủ đoạn để khiến người dùng doanh nghiệp nhập mật khẩu của họ trên một trang web được tạo giống như trang đăng nhập của Microsoft.

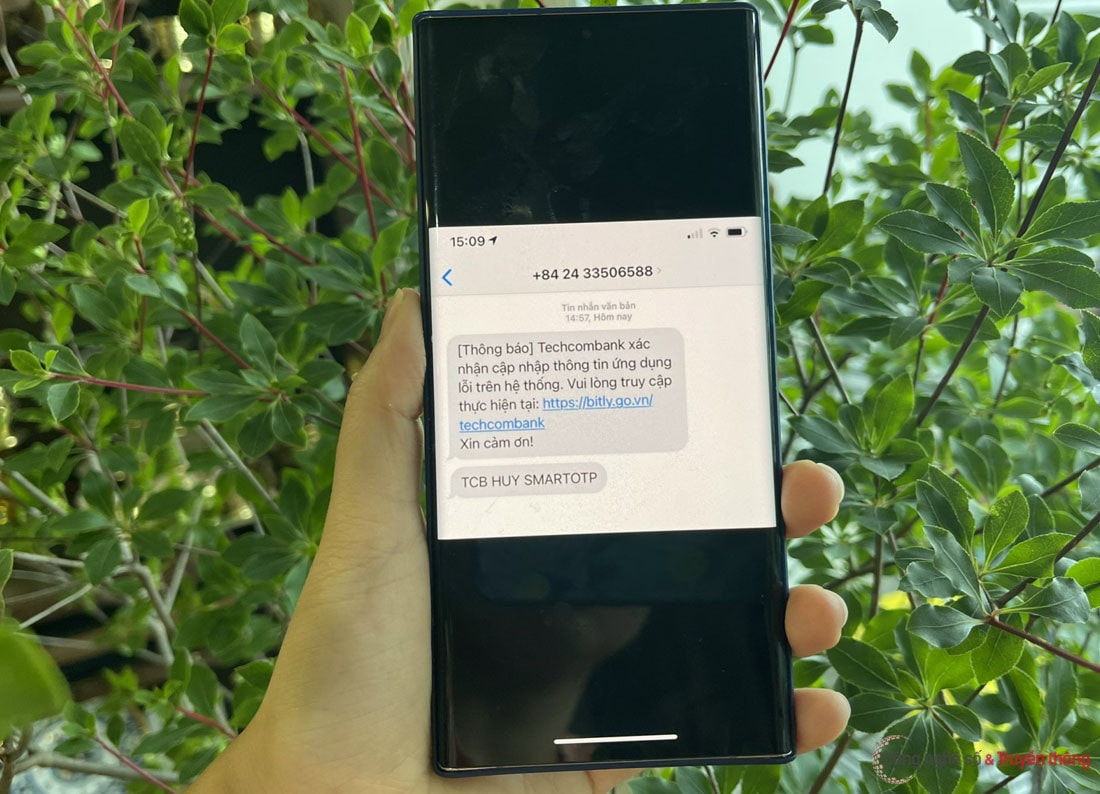

Ngoài ra, các tội phạm mạng còn đang bắt chước các dịch vụ cho vay hoặc giao hàng bằng cách chia sẻ trang web giả mạo hoặc gửi email có tài liệu kế toán giả mạo; hay một số kẻ tấn công giả dạng các nền tảng trực tuyến hợp pháp để kiếm lợi nhuận từ các nạn nhân của chúng, thậm chí có thể là các dịch vụ chuyển tiền khá phổ biến, như là Wise Transfer.

Một mối nguy khác được các chuyên gia của Kaspersky phát hiện là một liên kết đến một trang được dịch bằng Google Dịch. Những kẻ tấn công sử dụng Google Dịch để vượt qua các cơ chế an ninh mạng. Những người gửi email cáo buộc rằng, tệp đính kèm là một loại tài liệu thanh toán nào đó dành riêng cho người nhận, tài liệu này phải được nghiên cứu để “trình bày cuộc họp hợp đồng và các khoản thanh toán tiếp theo”. Liên kết nút Mở dẫn đến một trang web được dịch bởi Google Dịch. Tuy nhiên, thực tế là liên kết này được dẫn đến một trang web giả mạo, do những kẻ tấn công tạo ra để đánh cắp tiền từ nạn nhân của chúng.

Nhìn chung, tội phạm mạng sẽ cố gắng tiếp cận nạn nhân của chúng bằng mọi cách, có thể thông qua phần mềm không được cấp phép, trang web hoặc email lừa đảo, vi phạm mạng bảo mật của doanh nghiệp hoặc thậm chí thông qua các cuộc tấn công DDoS quy mô lớn.

Để bảo vệ doanh nghiệp khỏi các cuộc tấn công mạng, các chuyên gia an ninh mạng Kaspersky khuyến nghị: nên triển khai chính sách mật khẩu mạnh, yêu cầu mật khẩu của tài khoản người dùng tiêu chuẩn phải có ít nhất tám chữ cái, một số, chữ hoa và chữ thường và một ký tự đặc biệt. Đảm bảo những mật khẩu này được thay đổi nếu có bất kỳ nghi ngờ nào rằng chúng đã bị xâm phạm.

Ngoài ra, các DNVVN đừng bỏ qua các bản cập nhật từ nhà cung cấp phần mềm và thiết bị. Những điều này thường không chỉ mang lại các tính năng mới và cải tiến giao diện mà còn giải quyết các lỗ hổng bảo mật chưa được khám phá; đồng thời, nên duy trì mức độ nhận thức bảo mật cao giữa các nhân viên, khuyến khích nhân viên tìm hiểu thêm về các mối đe dọa hiện tại…